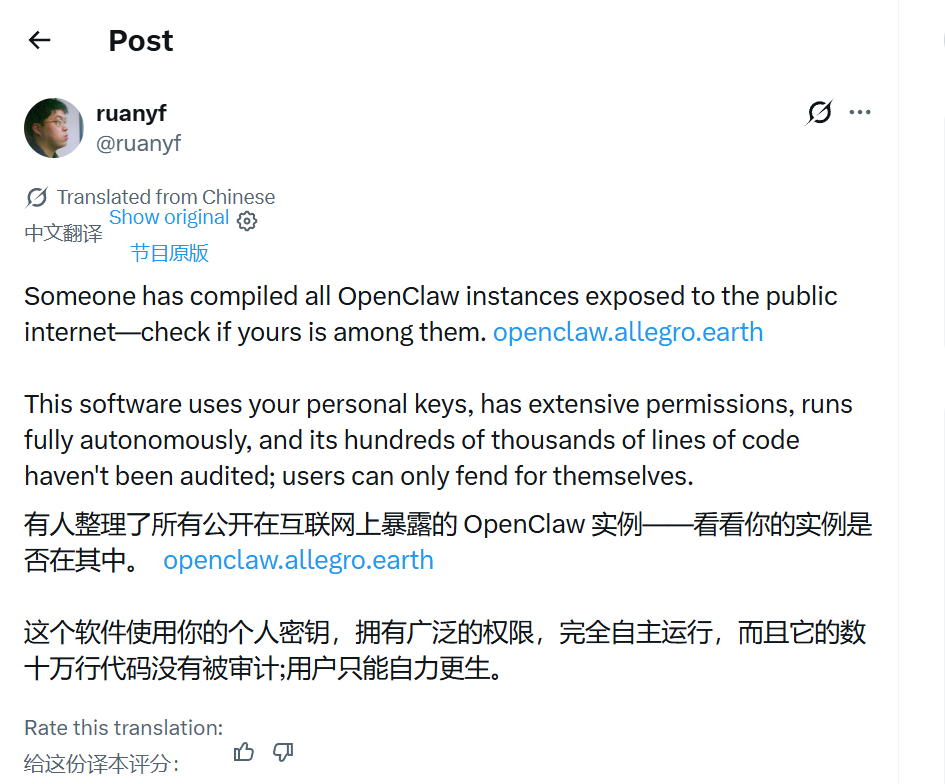

在 AI 技术迅猛发展的今天,开源 AI 代理软件 OpenClaw 因其强大的自主任务执行能力而迅速走红。然而,一则来自知名开发者 @ruanyf 的 X 推文近日引发了广泛关注:有人汇总了所有暴露在公共互联网上的 OpenClaw 实例,并警告用户检查自身部署是否在列。这不仅暴露了潜在的安全隐患,也提醒我们开源软件在便利背后的风险。

OpenClaw 是什么?

OpenClaw(前身为 Clawdbot 和 Moltbot)是由开发者 Peter Steinberger 创建的开源 AI 代理软件,于 2025 年底首次发布。它不像传统的聊天机器人(如 ChatGPT),而是一个能“真正做事”的自主代理:它可以连接大型语言模型(LLM),通过 WhatsApp、Telegram、Slack 等消息应用与用户互动,执行实际任务,如管理邮箱、发送邮件、处理日历、自动化浏览器操作,甚至运行 shell 命令和访问本地文件。用户只需在本地机器或 VPS 上运行它,并提供 API 密钥(如 OpenAI 或 Anthropic 的密钥),即可让它 24/7 自主运作。

据 GitHub 数据,该项目在短短几周内收获了超过 15 万星标,成为历史上增长最快的开源仓库之一。它的亮点在于开源性和可扩展性:社区可以构建“技能”插件,让代理自我改进,甚至编写代码来处理新任务。许多用户将其描述为“AGI 的雏形”或“AI 有了双手”,因为它能直接操控用户的数字生活。

暴露实例的警示

根据 @ruanyf 的推文(发布时间:2026 年 3 月 3 日 上午 11:53),一个名为 OpenClaw Exposure Watchboard 的网站(https://openclaw.allegro.earth) OpenClaw 实例。截至 2026 年 3 月 3 日,该网站显示有 234,899 个实例 被扫描到,分布在 2,349 页列表中(每页 100 个)。这些实例包括 IP 地址、国家/地区、是否需要认证、活跃状态,以及关联的潜在威胁。

例如,列表中一些实例位于中国、美国、巴西等地,部分无需认证即可访问,甚至关联了已知的安全漏洞(CVE,如 CVE-2016-10009、CVE-2024-39894)和威胁组织(APT 组,如 APT15、APT28、Lazarus Group)。更有甚者,某些实例显示“凭证泄露”或“ASI 入侵”迹象,这意味着攻击者可能已窃取用户的个人密钥或系统权限。

推文强调:OpenClaw 使用用户的个人密钥,具有广泛权限,完全自主运行,且其数十万行代码尚未经过全面审计。用户只能“自力更生”——这是一种委婉的警告,暗示在缺乏官方安全审查的情况下,个人需自行防范风险。

潜在风险与安全担忧

OpenClaw 的设计初衷是本地运行,提供隐私保护(数据存储为 Markdown 文件),但其强大功能也带来了双刃剑效应:

-

权限过大:代理需要无限制访问本地文件、系统命令和外部 API,这相当于给 AI 一个“后门”。如果实例暴露在公共互联网上,黑客可轻松利用漏洞入侵,导致密钥泄露、数据窃取或系统破坏。

-

未审计代码:作为新兴开源项目,代码库庞大但未经第三方全面审计。Reddit 和安全博客(如 CrowdStrike)已指出,许多用户在部署时忽略了镜像中的潜在漏洞(包括数千个未修补 CVE),这类似于在自家机器上运行一个“沙盒外”的超级助手。

-

流行带来的放大效应:项目病毒式传播(YouTube 教程和黑客马拉松频现)导致更多人盲目部署。X 上相关讨论显示,用户正将其与机器人(如 ROSClaw 插件)或自动化工具结合,但忽略了网络暴露风险。

-

真实案例:网站列表中,一些实例关联了国家支持的 APT 组(如 Volt Typhoon、MuddyWater),暗示可能已被用于网络间谍活动。

安全专家警告,如果不启用认证或使用防火墙隔离,OpenClaw 可能成为攻击向量。Scientific American 等媒体形容它为“AI 重新定义数字助手”,但也强调了其“重塑风险”的潜力。

用户该如何应对?

如果你是 OpenClaw 用户,立即行动:

-

访问 https://openclaw.allegro.earth IP 或实例是否在列表中。

-

启用认证(如 API 密钥验证),并避免直接暴露到公共互联网(使用 VPN 或本地网络)。

-

定期更新代码,修补已知 CVE,并限制代理权限(例如,只允许特定任务)。

-

考虑沙盒化运行,或转向更安全的替代方案。

作为 AI 爱好者,我认为 OpenClaw 代表了未来代理技术的方向,但安全始终是首要。开源社区的快速迭代值得赞赏,却也需要更多审计和最佳实践分享。欢迎在评论区讨论你的使用经验!

来源参考:基于 @ruanyf 的 X 推文、OpenClaw 官网、GitHub 仓库及相关安全报告。