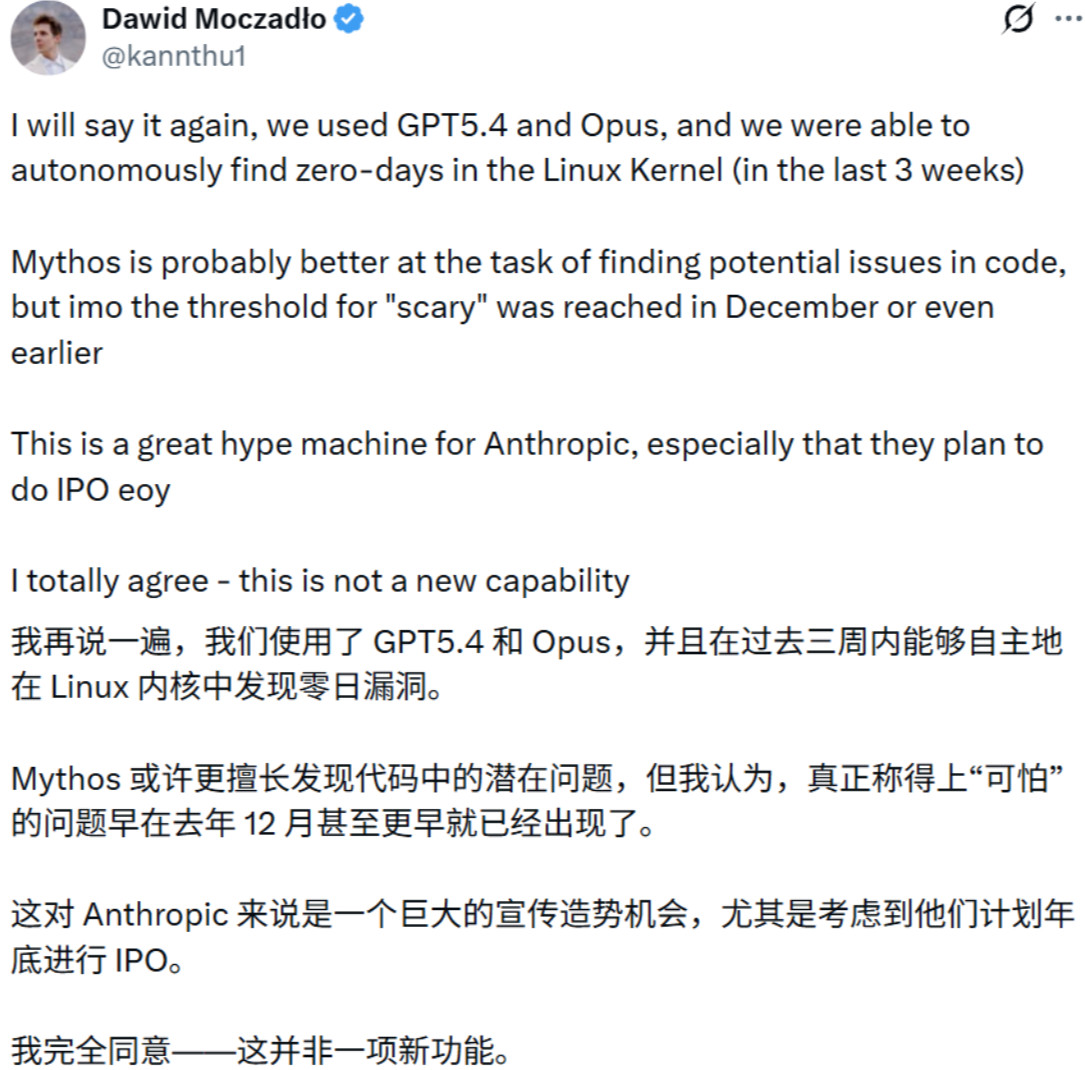

Anthropic 宣称“过于危险”而拒绝公开发布的 Claude Mythos 正在遭遇严重的信誉危机。最新测评数据显示,Mythos 标榜的自主挖掘 0-day 漏洞能力并非其独有,包括 GPT-OSS-20b(3.6B 参数)在内的 8 款开源模型,均能以极低的成本复现其发现的“标志性漏洞”。

这意味着,企业无需支付高昂的闭源 API 费用或等待所谓的“限制级授权”,利用现有开源生态即可构建同等级别的代码安全屏障。

舆论反转:所谓“核武级”能力的虚与实

此前,Anthropic 在长达 244 页的系统卡片中声称,Mythos 自主发现了 OpenBSD 中潜伏 27 年、FFmpeg 中隐藏 16 年的深层逻辑漏洞。然而,AISLE 实验室的研究员 Stanislav Fort 近期发布的复测报告指出,这些战绩存在明显的“水分”。

核心争议点对比

| 评估维度 | Claude Mythos (宣传口径) | 开源模型 (实测表现) | 结论 |

|---|---|---|---|

| 典型漏洞识别 | 唯一能识别 FreeBSD NFS 溢出漏洞 | 8款开源模型(含 3B 参数级)全部通过 | 能力并非垄断 |

| 检测成本 | 闭源高价/未公开 | 约 0.11 美元 / 每百万 Token | 成本差近百倍 |

| 验证严谨性 | 依赖 198 次人工复核 | 多模型交叉验证,具备统计学意义 | 宣传存在夸大嫌疑 |

| 覆盖范围 | 宣称数千个 0-day 漏洞 | 多数漏洞位于极难利用的老旧软件中 | 实际威胁指数偏低 |

专家观点:网络安全能力的护城河并不在于模型的绝对参数量,而在于其对特定代码逻辑的推理深度。Mythos 的表现证明了 AI 在代码审计上的普适性进步,而非单一模型的跨代领先。

为何“小参数”能逆袭“大参数”?

Mythos 跌落神坛的底层逻辑在于 AI 安全能力的“锯齿形”分布特征。与通用语言能力随规模线性增长不同,代码安全推理往往呈现跳跃式特征。

安全能力的“锯齿形”逻辑

在特定的安全任务中,一个针对代码指令集进行优化的 36 亿参数模型(如 GPT-OSS-20b),其特征空间可能正好覆盖了某些特定漏洞的模式。

模式匹配 vs 逻辑推演:许多所谓的“深层漏洞”在被揭示后,实际上具有极强的结构特征。开源模型通过高质量的 SFT(监督微调)数据,能够精准捕获这些模式。

推理链条的稳定性:在针对 OpenBSD SACK 漏洞的测试中,51 亿参数的开源模型表现出了极高的逻辑连贯性,证明了在特定垂直领域,参数规模的边际效应递减非常明显。

企业与开发者如何构建低成本安全扫描体系

既然 Mythos 的高墙已倒,开发者应转向更具性价比的自主安全方案。通过将 AI 模型嵌入 CI/CD 流水线,可以实现从“全量人工审计”向“高风险聚焦审查”的转型。

CI/CD 流程中的 AI 集成路径

预筛选阶段:在代码提交(Commit)环节,调用轻量级开源模型(如 DeepSeek R1 或 Qwen-Coder 系列)进行初步静态扫描。

高风险标注:AI 根据漏洞库特征,对疑似存在栈溢出、逻辑缺陷的代码块进行自动标注并给出初步修复建议。

动态交叉验证:将 AI 发现的疑似漏洞输入至传统的 SAST(静态分析)工具和模糊测试(Fuzzing)框架中进行验证。

人工终审:安全工程师仅针对 AI 标记的“高置信度”漏洞进行复核,将人力集中在复杂的业务逻辑冲突上。

操作建议与风险防范

建立内部基准:企业应针对自身的业务代码库,建立一套包含已知漏洞的测试集,用于评估不同开源模型在特定业务场景下的检出率。

避免盲目信任:AI 发现的漏洞中,约有 40%-60% 可能属于无法被实际利用的“理论漏洞”或误报,必须配合沙箱环境进行动态验证。

关注 Token 密度:在扫描大型项目时,优先选择具有长上下文(Context Window)处理能力的开源模型,以确保其能理解函数间的跨文件调用逻辑。

目前,AI 安全领域正处于从“大模型崇拜”向“实效优先”转型的关键期。Mythos 的“打假”事件提醒我们,真正的安全能力应建立在可复现、低成本的工程实践之上,而非厂商精心包装的营销话术。